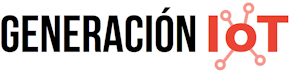

Phosphorus Cybersecurity Inc, el proveedor líder de gestión de seguridad unificada y basada en la prevención para el xTended Internet of Things (xIoT), ha anunciado hoy el lanzamiento del "15-30-60 xIoT Challenge" en la próxima Conferencia RSA. La nueva iniciativa está diseñada para establecer una nueva norma y marco de la industria para la gestión proactiva de la seguridad xIoT y la prevención de amenazas, reduciendo significativamente el riesgo en el panorama de los sistemas ciberfísicos (CPS), vulnerables y en rápida expansión.

Con los dispositivos IoT y OT que ahora comprenden hasta el 30% de la superficie de ataque de una empresa, el 15-30-60 xIoT Challenge demuestra un cambio necesario para ENCONTRAR, CORREGIR y MONITORIZAR de forma segura y eficiente los sistemas ciberfísicos IoT, OT, IIoT e IOMT vulnerables.

La regla 15-30-60 para prevenir las amenazas xIoT con mayor rapidez:

- 15 minutos para Descubrir y Evaluar todos los activos xIoT

- 30 minutos para comenzar el endurecimiento de contraseñas y dispositivos

- 60 minutos para comenzar la corrección y el parcheado

"El 15-30-60 xIoT Challenge no solo establece un nuevo punto de referencia de la industria, sino que destaca un cambio fundamental del estado actual de las herramientas pasivas basadas en la detección a una solución proactiva basada en la prevención que reduce fundamentalmente el riesgo en toda la superficie de ataque xIoT", dijo John Vecchi, Director de Marketing de Phosphorus. "Esta norma es más que un marco: es un desafío para que cada organización vea por sí misma por qué muchas de las marcas globales más grandes están implementando la innovadora plataforma de Phosphorus para hacer lo que nunca pensaron que era posible: encontrar y evaluar de forma segura cada sistema ciberfísico IoT, OT e IoMT, endurecerlos contra credenciales predeterminadas y configuraciones inseguras, remediar el firmware no parcheado y las vulnerabilidades críticas, y monitorear y administrar continuamente la deriva ambiental, las configuraciones erróneas y las alertas basadas en riesgos, todo sin hardware, agentes o molestias. "

La Plataforma de Gestión de Seguridad Unificada xIoT basada en software y sin agentes de Phosphorus es la única Plataforma de Protección CPS proactiva de la industria que cubre todo el ciclo de vida de seguridad y gestión para xIoT. A través de su capacidad única para comunicarse directamente con más de un millón de modelos de dispositivos en sus idiomas nativos, la plataforma permite a las organizaciones descubrir, endurecer, remediar y gestionar de forma segura cada dispositivo IoT, OT, IIoT e IoMT, incluidos los activos más sensibles de misión crítica y vitales.

"Cada dispositivo cuenta"

En un panorama de ciberamenazas en evolución, un solo dispositivo no gestionado puede abrir la puerta a un ataque de red más amplio como el ransomware. Sin embargo, el 80% de las organizaciones todavía no pueden identificar la mayoría de sus activos IoT y OT, lo que deja entre decenas de miles y millones de dispositivos vulnerables en cualquier gran organización.

La estrategia "Cada dispositivo cuenta" de Phosphorus hace hincapié en un enfoque de seguridad holístico que no deja ningún dispositivo de CPS desconocido, sin supervisar y sin gestionar. Esta filosofía es fundamental para prevenir las vulnerabilidades que surgen del estado "Desconocido, no gestionado y no supervisado" de muchos dispositivos IoT, OT e IoMT en todos los sectores.

El marco 15-30-60 para la gestión proactiva de la seguridad xIoT

La iniciativa de Phosphorus aboga por un cambio crucial en la forma en que las empresas gestionan la seguridad de sus entornos de dispositivos cada vez más interconectados. Hace hincapié en la necesidad de que las organizaciones adopten una postura de seguridad proactiva, abordando las vulnerabilidades de los SPI antes de que puedan ser explotadas.

El Desafío xIoT 15-30-60 establece un nuevo marco para reducir fundamentalmente el riesgo concentrándose en prioridades esenciales: descubrimiento xIoT completo y seguro, evaluación de riesgos de alta fidelidad, endurecimiento proactivo de contraseñas y dispositivos, y parches y remedios automatizados.

15 minutos para descubrir: La plataforma unificada de gestión de seguridad xIoT de Phosphorus puede ponerse en marcha en cuestión de minutos, lo que permite que nuestro motor patentado y determinista de descubrimiento activo inteligente encuentre, identifique y evalúe todos sus dispositivos xIoT en tan solo 15 minutos, sin infraestructura ni agentes. Las herramientas de descubrimiento pasivo y activo heredadas pueden tardar días o semanas, con resultados incompletos e imprecisos combinados con operaciones interrumpidas o degradadas.

30 minutos para proteger: Phosphorus descubre que la mayoría de las organizaciones no cambian, gestionan y refuerzan las configuraciones y contraseñas de los dispositivos, ya que hacerlo a escala -y en todos los tipos de sistemas ciberfísicos IoT, OT e IoMT- simplemente no es posible con las herramientas heredadas. Con Phosphorus, puede reforzar las configuraciones de los dispositivos y cambiar las contraseñas predeterminadas a escala, y en tan solo 30 minutos, después de implementar nuestra plataforma basada en software. Se tarda una media de 60 horas en cambiar y actualizar manualmente las contraseñas y configuraciones incluso en un solo tipo de dispositivo xIoT. Y esto no incluye la rotación periódica de contraseñas, según las mejores prácticas del sector.

60 minutos para corregir: A medida que las vulnerabilidades de IoT y OT continúan aumentando, la remediación y el parcheado de los sistemas ciberfísicos se vuelven más complejos. El firmware medio de los dispositivos tiene 7 años, y el 68% tiene CVE de alto riesgo a críticos, lo que complica la gestión eficaz. Las herramientas heredadas a menudo carecen de la capacidad y visibilidad necesarias para realizar actualizaciones seguras y automatizadas, lo que convierte la corrección manual en un proceso laborioso que puede superar las 100 horas para cada tipo de dispositivo. Con la plataforma automatizada de protección CPS de Phosphorus, puede parchear y remediar de forma segura y eficiente incluso los dispositivos xIoT más sensibles y de misión crítica en tan solo 60 minutos, con un control total.

Acepte el reto 15-30-60

APRENDA cómo su organización puede alinearse con la Regla 15-30-60 para la prevención de amenazas xIoT y comience a reducir proactivamente su riesgo hoy mismo. O bien, PROGRAME su taller gratuito de medio día 15-30-60 xIoT Challenge para aprender cómo puede encontrar, corregir, supervisar y gestionar toda su superficie de ataque xIoT de forma segura y eficiente.

Únase a nosotros en RSAC para ver demostraciones en vivo del Desafío 15-30-60 xIoT con el laboratorio de seguridad móvil xIoT único en su clase de Phosphorus.

(Phosphorus Cybersecurity)

Phosphorus lanza el '15-30-60 xIoT Challenge', estableciendo un nuevo estándar de la industria para prevenir las amenazas xIoT más rápido

02/05/24- 183