El robo de propiedad intelectual (PI), incluidos los secretos comerciales industriales, es una de las brechas de seguridad más costosas que cuestan a la economía estadounidense, que se sitúa entre 225.000 y 600.000 millones de dólares anuales. La mayoría de las formas de propiedad intelectual se almacenan como datos ricos en propiedad intelectual a través de medios digitales, como plataformas en la nube, servidores y ordenadores portátiles. ABI Research, una empresa de inteligencia tecnológica global, prevé que las conexiones del Internet de las Cosas (IoT) de fabricación aumentarán en un CAGR del 53% a nivel mundial, ampliando significativamente el vector de ataque para obtener datos ricos en IP. Aunque se trata de una oportunidad potencial para los proveedores de ciberseguridad, deben mostrar explícitamente que sus soluciones habituales de TI/OT también pueden ayudar a proteger la propiedad intelectual. Los proveedores que ofrecen gestión de identidades y accesos (IAM) o los que prestan servicios de cifrado contribuyen a la seguridad de la propiedad intelectual, pero deben hacer hincapié en que la seguridad de la propiedad intelectual está integrada en sus soluciones.

"En el sector de la fabricación, las violaciones de la propiedad intelectual se producen en tres fases: durante el diseño, la producción y después de la fabricación, cuando el producto está en el mercado y puede ser objeto de ingeniería inversa, jailbreak o copia. La mayoría de las violaciones se producen a través del acceso a datos comprometidos. Las empresas con mayor gasto en I+D deben estar especialmente alerta. Unos pocos clics pueden neutralizar muchos años de costosa investigación para beneficiarse de la ventaja de ser el primero. Con la adopción de la Industria 4.0 llegan oportunidades y amenazas, incluida la expansión de los ciberataques. Las conexiones IoT de fabricación aumentan la exposición al robo de IP al contribuir a más puntos de entrada y ampliar la superficie de ataque. En este entorno, los proveedores de ciberseguridad actúan como guardianes de la propiedad intelectual protegiendo los datos sensibles", afirma Michael Amiri, analista sénior de ciberseguridad industrial de ABI Research.

Proteger los datos sensibles es una estrategia primordial para proteger la propiedad intelectual. La protección de los datos puede lograrse identificando, gestionando el acceso y cifrando los datos sensibles. Proveedores como Spirion descubren y clasifican los datos sensibles, mientras que otros como Utimaco o Thales cifran los datos críticos. "El cifrado es una herramienta muy eficaz para proteger la propiedad intelectual, sobre todo cuando ésta se encuentra en la nube y es compartida por multitud de usuarios. Pero cifrar todos los datos y servidores podría obstaculizar los flujos de trabajo. Y lo que es más importante, el cifrado no funciona contra las amenazas internas, como vimos en el caso de Edward Snowden. Lo único que necesitaba eran las credenciales necesarias para acceder a los archivos cifrados. Un ejemplo de por qué la gestión de accesos es tan importante para proteger los datos sensibles", subraya Amiri. Los proveedores de protección de datos, como Fasoo, aseguran los datos sensibles aplicando políticas de derechos documentales para controlar los datos en uso. "La mejor manera de proteger los datos sensibles es limitarlos a quienes más los necesitan, e incluso entonces, desplegar estrategias de confianza cero", añade.

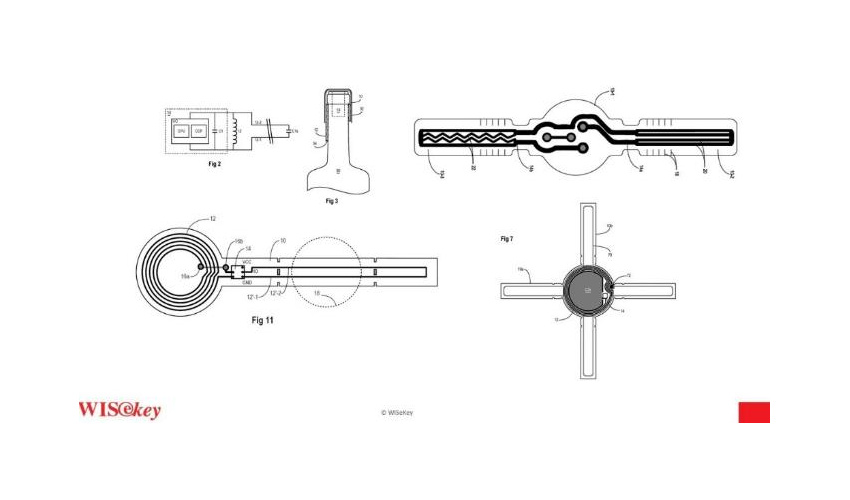

Después de la fase de producción, es necesario adoptar otras medidas para garantizar la propiedad intelectual. Esto es especialmente importante porque, cuando los productos falsificados entran en una línea de productos, provocan una producción final deficiente, lo que se traduce en graves pérdidas financieras y de reputación. Una serie de tecnologías contra la falsificación, como la codificación de ADN y pegamento, el grabado por láser de las piezas, los hilos de seguridad, los dispositivos antialteración y la identificación por radiofrecuencia (RFID) ayudarán a evitarlo. En los productos digitales, la tecnología de computación confidencial protege los datos aprovechando un entorno de ejecución de confianza (TEE) en una unidad central de procesamiento (CPU) protegida, protegiendo así la lógica empresarial, los algoritmos y las funciones analíticas. La computación confidencial es especialmente útil para proteger el software propietario y puede utilizarse para asegurar la propiedad intelectual en tecnologías de juegos y software. Los circuitos integrados (CI) de autenticación son otra forma de verificación que suele utilizarse en impresoras, donde un CI integrado permite que sólo los cartuchos de tinta auténticos funcionen con la máquina. El sistema antifalsificación CryptoFirewall de Rambus proporciona otra capa de seguridad mediante la protección antimanipulación de chips que protege las máquinas de impresión contra la falsificación de cartuchos de tinta. Los circuitos integrados de autenticación se utilizan cada vez más en otros productos, como dispositivos domésticos inteligentes y estaciones de carga, para autenticar las baterías de los coches.

"La seguridad de la propiedad intelectual en entornos industriales está cada vez más relacionada con la ciberseguridad, la gestión de datos y el diseño de chips seguros. Los falsificadores seguirán intentando aplicar ingeniería inversa a los moldes y robar diseños de equipos industriales, pero el cambio hacia la Industria 4.0 significa que los datos son el principal motor del robo de PI". Los moldes se pueden fabricar en Estados Unidos o Europa en lugar de China para protegerlos, pero las conexiones a Internet no se pueden cortar y llevar de vuelta a Estados Unidos", concluye Amiri.

Estas conclusiones proceden del informe de análisis de aplicaciones Industrial Data Security: Protecting Intellectual Property de ABI Research. Este informe forma parte del servicio de investigación sobre ciberseguridad industrial de la empresa, que incluye investigación, datos y opiniones de analistas. Basados en amplias entrevistas primarias, los informes de análisis de aplicaciones presentan un análisis en profundidad de las tendencias y factores clave del mercado para una tecnología específica.

(ABI Research)

Los riesgos de ciberataque se duplican a medida que las conexiones IoT en el sector de la fabricación crecen un 53% anualmente hasta 2026

03/01/23- 904